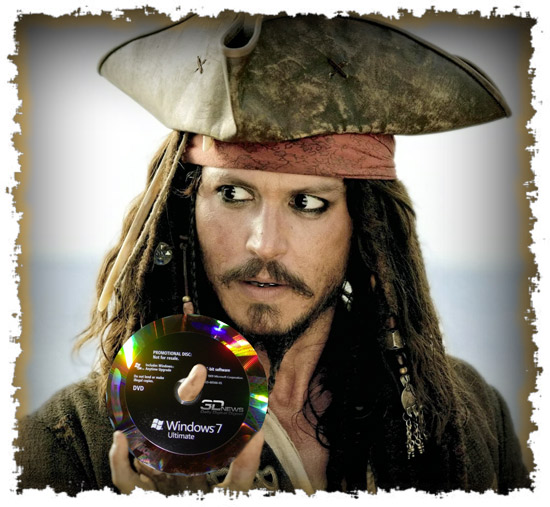

Microsoft заблокирует пиратские Windows 7

Добавлено: 15 фев 2010, 12:36

Корпорация Microsoft ввела новую проверку Windows 7 на подлинность, позволяющую эффективнее выявлять пиратские копии операционной системы.

Теперь для признания Windows 7 лицензионной недостаточно пройти проверку серийного номера. Новая программа ищет характерные для обхода механизма активации изменения на компьютере, используя технологии, похожие на антивирусные.

До выхода Windows 7 и Vista пираты использовали существующие ключи или генерировали собственные. С тех пор Microsoft усложнила защиту. Теперь для обхода активации требуется внести изменения в системный реестр, иногда изменить показания часов и записать данные в загрузочный сектор диска. Эти модификации можно отследить - с большой долей вероятности они означают, что на таком компьютере установлена нелицензионная Windows 7.

Обладатели лицензионных версий Windows 7 не заметят никаких изменений, однако на многих взломанных версиях установка новой системы проверки на подлинность приведет к "слету" активации. Кроме этого, пользователи увидят предупреждение о нелегальном использовании данного продукта.

Обновление для Windows 7 (Ultimate, Enterprise, Professional и Home Premium) будет доступно на сайте microsoft.com/genuine 16 февраля, а 17 февраля его можно будет загрузить с помощью Microsoft Download Center. Следует также отметить, что данное обновление не является обязательным, то есть его можно игнорировать.